América do Sul registra maior aumento de ciberataques em 2025; infraestruturas críticas e governo foram alvos principais no Brasil

Conclusões são do relatório Compromise Report 2026, elaborado pela empresa de cibersegurança Lumu

A América do Sul foi a superfície de ataque que mais cresceu no mundo em 2025, principalmente por meio de fraudes financeiras e campanhas agressivas de ransomware. No Brasil, os cibercriminosos tiveram como alvo prioritário infraestruturas críticas e serviços governamentais - o mesmo foi registrado na Colômbia e Argentina. As conclusões fazem parte do Compromise Report 2026, que acaba de ser lançado pela Lumu, empresa de cibersegurança criadora do Continuous Compromise Assessment®.

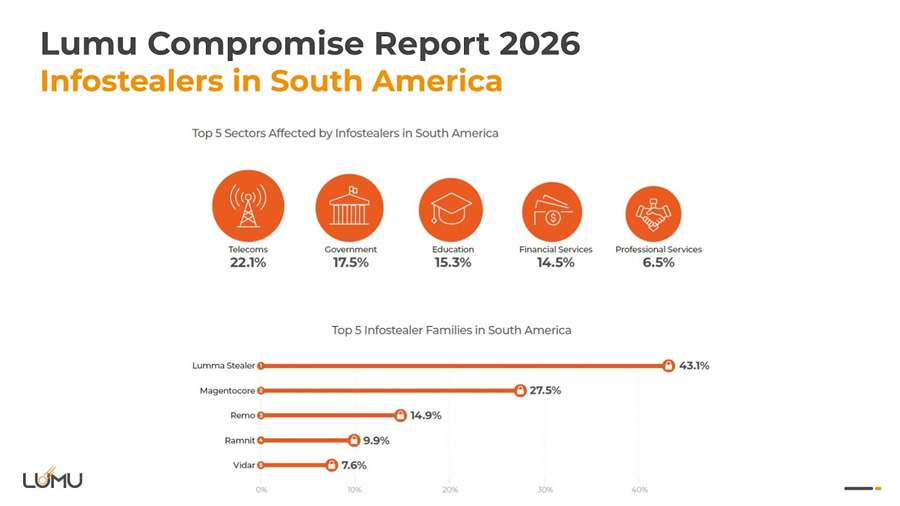

De acordo com relatório, a rápida digitalização do setor bancário na região superou a adoção de medidas de segurança, criando um terreno fértil para fraudes financeiras. Os cinco principais setores afetados por roubo de informações na América do Sul foram, respectivamente, telecomunicações (22,1%), governo (17,5%), educação (15,3%), serviços financeiros (14,5%) e serviços profissionais (6,5%).

O relatório também detecta quatro tendências principais em cibersegurança relacionadas a anonimizadores, droppers e downloaders, roubo de informações e ransomware.

“Este ano, vimos uma mudança estratégica nos métodos de ataque, passando de malwares de alto perfil para técnicas mais furtivas. Não procuramos mais o inimigo no portão; temos que presumir que ele já está dentro. Os atacantes dominaram a arte de camuflar suas atividades em meio a ferramentas legítimas e ruído de rede, trocando a força bruta pela evasão comportamental e privilegiando anonimizadores, tunelamento de DNS e domínios gerados por IA”, afirma Ricardo Villadiego, fundador e CEO da Lumu.

“Nosso relatório mais recente serve como um plano de batalha para líderes de segurança, detalhando a anatomia dessas novas ameaças invisíveis, de Keitaro a DeathRansom. Ele destaca a importância do monitoramento persistente, da integração perfeita de ferramentas e da inteligência de ameaças acionável”, completa

O levantamento revela também que os atacantes abandonaram as invasões “ruidosas” em favor de evasões “silenciosas e lentas”, uma vez que dominaram táticas de ocultação e se escondem em ferramentas existentes, podendo usar VPNs, sistemas legítimos de distribuição de tráfego ou canais DNS criptografados.

O relatório observa ainda que a evidência mais clara dessa mudança está nas Táticas, Técnicas e Procedimentos (TTPs). Os dados da estrutura MITRE ATT&CK mostram uma outra tendência: os atacantes estão priorizando a evasão acima de tudo. Notavelmente, o Comando e Controle (C2) substituiu a Execução entre as três principais TTPs, sinalizando uma mudança de prioridades — os adversários estão menos preocupados em executar código destrutivo imediatamente e mais focados em manter uma conexão persistente e silenciosa com as redes sem disparar alarmes.

Outras conclusões do Compromise Report 2026 da Lumu incluem:

- A anonimização permaneceu o tipo de Indicador de Comprometimento (IoC) mais detectado durante todo o ano, reforçando sua posição como uma tática fundamental.

- Os principais serviços de anonimização detectados em todo o mundo incluem o Tor e as VPNs privadas.

- A Lumu detectou com maior frequência o dropper Keitaro, um Sistema de Distribuição de Tráfego (TDS) legítimo usado por profissionais de marketing para rotear tráfego da web, que os atacantes transformaram em arma para criar uma espécie de “corda de controle” para malware.

- Apesar da remoção do malware como serviço (MaaS) e ladrão de informações Lumma Stealer, os sensores da Lumu detectaram novas infecções mais resistentes do Lumma no final de julho de 2025.

- Mesmo que o Lumma ainda seja dominante, o cenário mudou para incluir novos ladrões de credenciais financeiras, como MagentoCore, Remo e Ramnit.

- O cenário de ransomware em 2025 foi dominado por grupos fragmentados que se separaram a partir de gangues maiores e conhecidas, sendo o DeathRansom o maior deles.

O Compromise Report 2026 da Lumu pode ser acessado na íntegra por meio do link https://lumu.io/compromise-report-2026

Sobre a Lumu

A Lumu é uma empresa de cibersegurança que ajuda organizações a operar a cibersegurança de forma eficiente, medindo e compreendendo as vulnerabilidades em tempo real. Por meio de seu modelo Continuous Compromise Assessment®, a Lumu capacita as equipes de segurança a agir imediatamente em casos de vulnerabilidades confirmadas e a minimizar a exposição ao risco.

Compartilhe:: Participe do GRUPO SEGS - PORTAL NACIONAL no FACEBOOK...:

https://www.facebook.com/groups/portalnacional/

<::::::::::::::::::::>

IMPORTANTE.: Voce pode replicar este artigo. desde que respeite a Autoria integralmente e a Fonte... www.segs.com.br

<::::::::::::::::::::>

No Segs, sempre todos tem seu direito de resposta, basta nos contatar e sera atendido. - Importante sobre Autoria ou Fonte..: - O Segs atua como intermediario na divulgacao de resumos de noticias (Clipping), atraves de materias, artigos, entrevistas e opinioes. - O conteudo aqui divulgado de forma gratuita, decorrem de informacoes advindas das fontes mencionadas, jamais cabera a responsabilidade pelo seu conteudo ao Segs, tudo que e divulgado e de exclusiva responsabilidade do autor e ou da fonte redatora. - "Acredito que a palavra existe para ser usada em favor do bem. E a inteligencia para nos permitir interpretar os fatos, sem paixao". (Autoria de Lucio Araujo da Cunha) - O Segs, jamais assumira responsabilidade pelo teor, exatidao ou veracidade do conteudo do material divulgado. pois trata-se de uma opiniao exclusiva do autor ou fonte mencionada. - Em caso de controversia, as partes elegem o Foro da Comarca de Santos-SP-Brasil, local oficial da empresa proprietaria do Segs e desde ja renunciam expressamente qualquer outro Foro, por mais privilegiado que seja. O Segs trata-se de uma Ferramenta automatizada e controlada por IP. - "Leia e use esta ferramenta, somente se concordar com todos os TERMOS E CONDICOES DE USO".

<::::::::::::::::::::>

Adicionar comentário